07 Aralık 2022Ravie Lakshmanan

Rusya ile bağlantıları olan devlet destekli bir bilgisayar korsanlığı grubu, ABD merkezli meşru bir askeri silah ve donanım tedarikçisi olan Global Ordnance’ın Microsoft oturum açma sayfasını taklit eden saldırı altyapısıyla ilişkilendirildi.

Recorded Future, yeni altyapıyı, adı altında izlediği bir tehdit etkinlik grubuna bağladı. ETİKET-53ve siber güvenlik topluluğu tarafından geniş çapta Callisto, COLDRIVER, SEABORGIUM ve TA446 olarak bilinir.

Recorded Future’dan Insikt Group, “Çakışan TAG-53 kampanyalarıyla ilgili tarihsel kamuya açık raporlara dayanarak, bu kimlik bilgileri toplama faaliyetinin kısmen kimlik avı yoluyla etkinleştirilmesi muhtemeldir.” söz konusu bu hafta yayınlanan bir raporda.

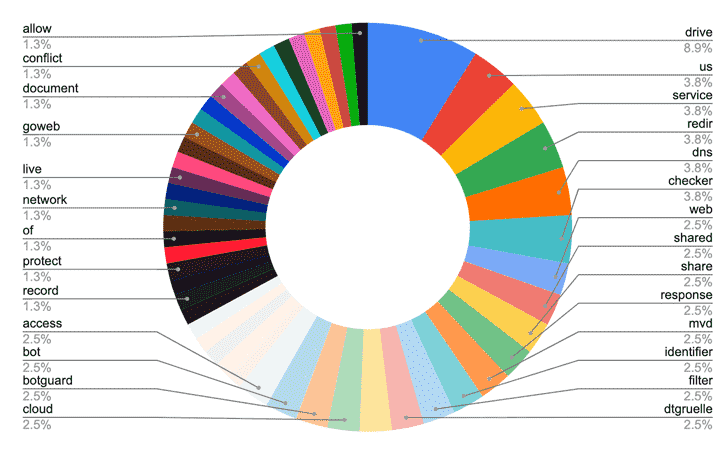

Siber güvenlik firması, dokuzu UMO Polonya, Sangrail LTD, DTGruelle, Blue Sky Network, Uluslararası Adalet ve Hesap Verebilirlik Komisyonu (CIJA) ve Rusya İçişleri Bakanlığı gibi şirketlere referanslar içeren 38 alan keşfettiğini söyledi.

Temalı alanların, muhtemelen, sosyal mühendislik kampanyalarında gerçek taraflar gibi görünmek için düşmanın bir parçası olduğundan şüpheleniliyor.

Araştırmacılar, “Özellikle, TAG-53 tarafından özel olarak uyarlanmış altyapının kullanımına ilişkin, benzer tekniklerin stratejik kampanyaları için uzun vadeli kullanımını vurgulayan tutarlı bir eğilim ortaya çıktı” dedi.

Gelişme, Microsoft’un savunma ve istihbarat danışmanlık şirketlerinin yanı sıra İngiltere’deki STK’ları, düşünce kuruluşlarını ve yüksek öğretim kuruluşlarını ihlal etmek amacıyla grup tarafından düzenlenen kimlik avı ve kimlik bilgisi hırsızlığı saldırılarını engellemek için adımlar attığını açıklamasından yaklaşık dört ay sonra geldi. Birleşik Devletler

Kurumsal güvenlik şirketi Proofpoint ayrıca grubu, hileli kimlik avı bağlantıları sağlamak için gelişmiş kimliğe bürünme taktikleri için çağırdı.

|

| TAG-53 bağlantılı alanlarda kullanılan terimler |

Ek olarak, tehdit aktörü, düşük bir güvenle bir hedefli kimlik avı operasyonu Ukrayna’yı hedef alıyor Savunma Bakanlığı bu Mart ayı başlarında Rusya’nın ülkeye yönelik askeri işgalinin başlamasıyla aynı zamana denk geliyor.

SEKOIA.IO, bir ayrı yazı, ikisi özel sektör şirketleri Emcompass ve BotGuard’a atıfta bulunan toplam 87 alanı ortaya çıkararak bulguları doğruladı. Ayrıca Ukrayna krizine müdahalede yer alan dört STK da hedef alındı.

Bu saldırılardan biri, güvenilir bir kaynağı taklit eden sahte bir e-posta adresi kullanarak STK ile saldırgan arasındaki e-posta iletişimlerini ve ardından e-posta ağ geçitlerinden tespit edilmekten kaçınmak amacıyla bir kimlik avı bağlantısı içeren kötü amaçlı bir PDF göndermeyi içeriyordu.

Siber güvenlik şirketi, “E-posta alışverişi, saldırganın kötü amaçlı yükü ilk e-postaya dahil etmediğini, ancak yükü kurbana göndermeden önce bir ilişki kurmak ve şüpheden kaçınmak için bir yanıt almayı beklediğini gösteriyor.”

Yazım hatası yapılmış Rusya bakanlığı alan adlarının kullanılması, Microsoft’un SEABORGIUM’un eski istihbarat görevlilerini, Rus işlerinde uzmanları ve yurtdışındaki Rus vatandaşlarını hedef aldığı yönündeki değerlendirmesine daha fazla ağırlık katıyor.

SEKOIA.IO ayrıca CIJA’nın hedef alınmasını, “savaş suçuyla ilgili kanıtları ve/veya uluslararası adalet prosedürlerini muhtemelen tahmin edecek ve gelecekteki suçlamalara karşı karşı anlatı oluşturacak şekilde” toplamak için tasarlanmış bir istihbarat toplama görevi olarak nitelendirdi.

Açıklamalar, tehdit istihbaratı şirketi Lupovis olarak geliyor meydana çıkarmak Rus tehdit aktörlerinin Birleşik Krallık, ABD, Fransa, Brezilya ve Güney Afrika’daki birkaç şirkete ait ağları ele geçirdiğini ve Ukrayna’ya saldırılar başlatmak için “ağları üzerinden yeniden yönlendirdiğini”.

Bu arada Microsoft, uyardı Moskova’nın sivil altyapıya karşı siber saldırılar düzenleme ve Avrupa’da anlaşmazlığı körüklemeye çalışan operasyonları etkileme şeklindeki “çok yönlü hibrit teknoloji yaklaşımına” işaret eden “bu kış boyunca dijital alanda potansiyel Rus saldırısı”.