adlı yeni bir gizli Linux kötü amaçlı yazılım parçası Şikitega uç noktaları ve IoT cihazlarını tehlikeye atmak ve ek yükleri depolamak için çok aşamalı bir enfeksiyon zinciri benimseyerek ortaya çıkarıldı.

AT&T Alien Labs, “Bir saldırgan, yürütülecek ve kalıcı olacak şekilde ayarlanacak kripto para birimi madencisine ek olarak sistemin tam kontrolünü ele geçirebilir.” söz konusu Salı günü yayınlanan yeni bir raporda.

Bulgular, BPFDoor, Symbiote, Syslogk, OrBit ve Lightning Framework dahil olmak üzere son aylarda vahşi ortamda bulunan ve büyüyen bir Linux kötü amaçlı yazılım listesine ekleniyor.

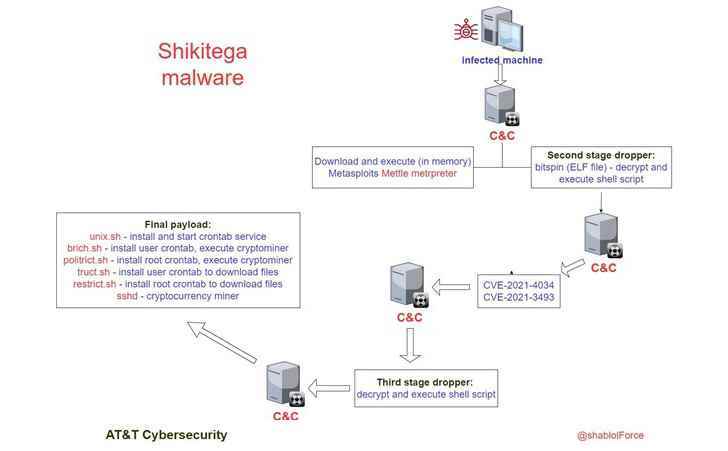

Hedeflenen bir ana bilgisayara konuşlandırıldıktan sonra, saldırı zinciri Metasploit’in “cesaretKontrolü en üst düzeye çıkarmak için meterpreter, ayrıcalıklarını yükseltmek için güvenlik açıklarından yararlanır, crontab aracılığıyla ana bilgisayara kalıcılık ekler ve nihayetinde virüslü cihazlarda bir kripto para madenciliği başlatır.

İlk uzlaşmanın sağlanacağı kesin yöntem henüz bilinmiyor, ancak Shikitega’yı kaçamak yapan şey, bir komut ve kontrol (C2) sunucusundan sonraki aşama yüklerini indirme ve bunları doğrudan bellekte yürütme yeteneğidir.

Ayrıcalık yükseltme, CVE-2021-4034 (diğer adıyla PwnKit) ve CVE-2021-3493düşmanın, kalıcılık sağlamak ve Monero kripto madencisini dağıtmak için kök ayrıcalıklarıyla son aşama kabuk komut dosyalarını getirmek ve yürütmek için yükseltilmiş izinleri kötüye kullanmasına olanak tanır.

Radarın altında uçmak için başka bir girişimde, kötü amaçlı yazılım operatörleri bir “Shikata ga nai” polimorfik kodlayıcı, virüsten koruma motorları tarafından algılanmayı daha zor hale getirir ve C2 işlevleri için meşru bulut hizmetlerini kötüye kullanır.

AT&T Alien Labs araştırmacısı Ofer Caspi, “Tehdit aktörleri, radarın altında kalmak ve tespit edilmekten kaçınmak için yeni yollarla kötü amaçlı yazılım sunmanın yollarını aramaya devam ediyor.” Dedi.

“Shiketega kötü amaçlı yazılımı sofistike bir şekilde teslim edilir, polimorfik bir kodlayıcı kullanır ve her adımın toplam yükün yalnızca bir kısmını ortaya çıkardığı yükünü kademeli olarak iletir.”

Popular Articles

- 24 Jul İkinci Dünya Savaşında Yaşananları Derinden Hissetmenizi Sağlayacak 16 Sıra Dışı Fotoğraf

- 08 Jul 2015in En Merak Edilen Teknolojisi!

- 21 Jul Türkiye Uyarıyor Rumlar Geri Adım Atmıyor

- 30 Jun Emeklilere 25 bin TL toplu ödeme! Cumhurbaşkanı Erdoğan muslukları açtı! Emekliler bayramda yaşadı

- 07 Jul Bu parka gidenler keskin nişancı tarafından vuruluyor! Polis bile yerini tespit edemedi, 5 kişi ve 1 köpek yaralandı

Latest Articles

- 26 Jul Cisco, 600 milyon dolarlık yeniden yapılandırma planını duyurdu

- 13 Jul ABD Başkanı Donald Trumpın 100 Milyon Dolarlık Ultra Lüks Uçağı

- 03 Jul Bu Zamana Kadarki En Çerçevesiz Telefon Vivo NEX 3ün Özellikleri Ortaya Çıktı

- 29 Jun BlackSky Global, 60 uyduyla dünyanın gerçek zamanlı fotoğraflarını yayınlayacak

- 07 Jul The Startup Index; Y Combinator, 500 Startups ve Techstarsın girişimlerini kıyaslıyor