15 Aralık 2022Ravie LakshmananGelişmiş Sürekli Tehdit

Kod adı Çince konuşan gelişmiş kalıcı tehdit (APT) aktörü ayna yüz Japon siyasi kuruluşlarını hedef alan bir kimlik avı kampanyasına atfedildi.

adlı etkinlik Liberal Yüz Operasyonu ESET tarafından, özellikle LODEINFO adlı bir implant ve MirrorStealer adlı şimdiye kadar görülmemiş bir kimlik bilgisi hırsızı sağlamak amacıyla ülkedeki adı açıklanmayan bir siyasi partinin üyelerine odaklandı.

Slovak siber güvenlik şirketi, kampanyanın saldırıdan bir haftadan biraz uzun bir süre önce başlatıldığını söyledi. Japon Meclis Meclisi seçimi 10 Temmuz 2022’de gerçekleşti.

ESET araştırmacısı Dominik Breitenbacher, “LODEINFO, ek kötü amaçlı yazılım dağıtmak, kurbanın kimlik bilgilerini çalmak ve kurbanın belgelerini ve e-postalarını çalmak için kullanıldı.” söz konusu Çarşamba günü yayınlanan bir teknik raporda.

MirrorFace’in APT10 olarak izlenen başka bir tehdit aktörüyle (diğer adıyla Bronze Riverside, Cicada, Earth Tengshe, Stone Panda ve Potasyum) çakışmaları paylaştığı ve Japonya merkezli çarpıcı şirket ve kuruluşlar geçmişine sahip olduğu söyleniyor.

Gerçekten de Kasım 2022’de Kaspersky’den gelen bir çift rapor, Japonya’daki medya, diplomatik, hükümet ve kamu sektörü kuruluşlarını ve düşünce kuruluşlarını hedef alan LODEINFO enfeksiyonlarını Stone Panda ile ilişkilendirdi.

Ancak ESET, saldırıları bağımsız bir varlık olarak izlemek yerine önceden bilinen bir APT grubuna bağlayacak kanıt bulamadığını söyledi. Ayrıca LODEINFO’yu yalnızca MirrorFace tarafından kullanılan bir “amiral gemisi arka kapısı” olarak tanımladı.

29 Haziran 2022’de gönderilen hedef odaklı e-dolandırıcılık e-postalarının, siyasi partinin Halkla İlişkiler departmanından geldiği iddia ediliyor ve alıcıları, seçimlerde “zaferi garantilemek” için ekteki videoları kendi sosyal medya profillerinde paylaşmaya çağırıyor.

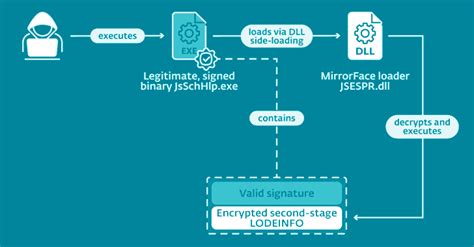

Ancak videolar, LODEINFO’yu ele geçirilen makineye dağıtmak için tasarlanmış, ekran görüntüleri almaya, tuş vuruşlarını kaydetmeye, işlemleri sonlandırmaya, dosyaları dışarı sızdırmaya ve ek dosya ve komutları çalıştırmaya izin veren, kendi kendine açılan WinRAR arşivleriydi.

Ayrıca, öncelikle Japonya’da kullanılan Becky!

Breitenbacher, “MirrorStealer kimlik bilgilerini toplayıp %temp%31558.txt dosyasında sakladıktan sonra, operatör kimlik bilgilerini sızdırmak için LODEINFO’yu kullandı,” diye açıkladı, çünkü “çalınan verileri sızdırma kabiliyetine sahip değil.”

Saldırılar ayrıca, taşınabilir yürütülebilir ikili dosyaları ve kabuk kodunu çalıştırma yetenekleriyle birlikte gelen ikinci aşama bir LODEINFO kötü amaçlı yazılımını kullandı.

ESET, “MirrorFace, Japonya’da yüksek değerli hedefleri hedeflemeye devam ediyor” dedi. “LiberalFace Operasyonunda, o zamanki Meclis Üyeleri Meclisi seçimini kendi avantajına kullanan siyasi oluşumları özellikle hedef aldı.”

Popular Articles

- 23 Jun Psikolojik Rahatsızlıklar Canavar Olsalardı Neye Benzerlerdi?

- 03 Jul Hamilelik Fotoğraflarında Eğlenceli Yeni Trend: Kafa Babanın, Göbek Annenin Pozu!

- 24 Jul Facebook Data Transferleri, İrlanda Yetkilileri Tarafından İncelemeye Alındı

- 05 Jul Depremin Ardından Binalarının Sağlamlığını Test Ettirmek İsteyenler Meslek Odalarının Telefonlarını Kilitledi

- 07 Jul Uyanış Zamanı: Eşitlik ve Özgürlük

Latest Articles

- 10 Jul Galaxy S8 İçin Spigen Kılıf Ortaya Çıktı

- 23 Jun Honor 9 Lite ve Honor 7X, Türkiyede Satışa Sunuldu!

- 24 Jul Mekanist.netten yeni iPhone uygulaması

- 08 Jul Women in Datathon’a başvurular başladı

- 10 Jul TechCrunch Dakikası: Tavşanın R1i ile Humanenin Ai Pini en iyi lansmanı yaptı mı?