Microsoft, Office uygulamalarında varsayılan olarak Excel 4.0 (XLM veya XL4) ve Visual Basic for Applications (VBA) makrolarını engellemek için adımlar atarken, kötü niyetli aktörler yeni taktiklerini, tekniklerini ve prosedürlerini (TTP’ler) hassaslaştırarak yanıt veriyor.

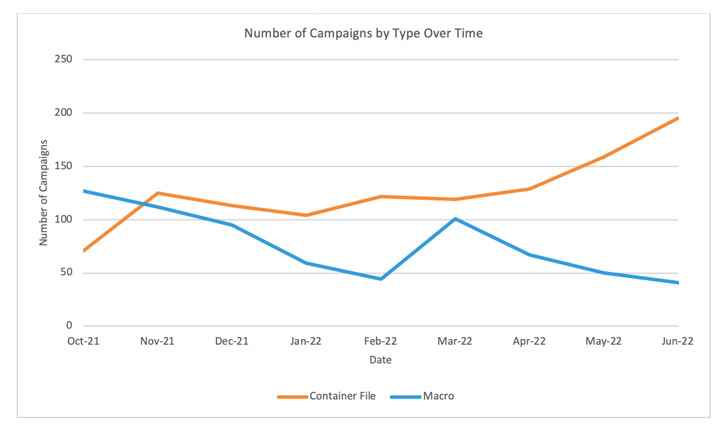

Proofpoint, “VBA ve XL4 Makrolarının kullanımı Ekim 2021’den Haziran 2022’ye kadar yaklaşık %66 azaldı.” söz konusu The Hacker News ile paylaşılan bir raporda.

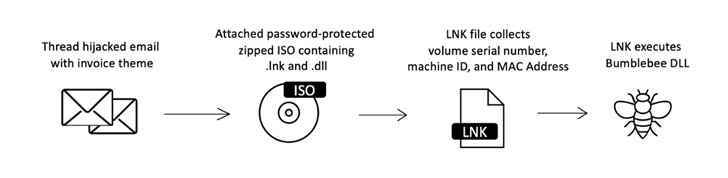

Bunun yerine, düşmanlar, kötü amaçlı yazılım dağıtmak için kampanyalardaki ISO ve RAR gibi kapsayıcı dosyalarının yanı sıra Windows Kısayol (LNK) dosyaları da dahil olmak üzere makro etkin belgelerden giderek diğer alternatiflere dönüyor.

Kimlik avı e-postaları aracılığıyla gönderilen Office belgelerine gömülü VBA makrolarının, bir alıcıyı kandırdıktan sonra sosyal mühendislik taktikleri yoluyla makroları etkinleştirmesi için tehdit aktörlerinin kötü amaçlı içeriği otomatik olarak çalıştırmalarına olanak tanıdığı için etkili bir teknik olduğu kanıtlanmıştır.

Ancak, Microsoft’un internetten indirilen dosyalardaki makroları engelleme planları, e-posta tabanlı kötü amaçlı yazılım kampanyalarının Web’in İşaretini atlamanın başka yollarını denemesine yol açtı (MOTW) korumalar ve mağdurları enfekte eder.

Bu, aynı dönemde yaklaşık %175 artan ISO, RAR ve LNK dosya eklerinin kullanımını içerir. En az 10 tehdit aktörünün Şubat 2022’den bu yana LNK dosyalarını kullanmaya başladığı söyleniyor.

Kurumsal güvenlik şirketi, Ekim 2021’den Haziran 2022’ye kadar HTML ekleri kullanan saldırıların sayısının iki katından fazla arttığını ekleyerek, “LNK dosyalarını içeren kampanyaların sayısı Ekim 2021’den bu yana %1,675 arttı” dedi.

Bu yeni yöntemlerle dağıtılan dikkate değer kötü amaçlı yazılım ailelerinden bazıları Emotet, IcedID, Qakbot ve Bumblebee’dir.

Proofpoint’te tehdit araştırma ve tespit başkan yardımcısı Sherrod DeGrippo yaptığı açıklamada, “E-postada makro tabanlı ekleri doğrudan dağıtmaktan uzaklaşan tehdit aktörleri, tehdit ortamında önemli bir değişimi temsil ediyor.” Dedi.

“Tehdit aktörleri artık kötü amaçlı yazılım dağıtmak için yeni taktikler benimsiyor ve ISO, LNK ve RAR gibi dosyaların artan kullanımının devam etmesi bekleniyor.”

Popular Articles

- 28 Jul Partnerinin Ailesi Senin Hakkında Ne Düşünüyor?

- 14 Aug Bolu’da sulama kanalına düşen adamı itfaiye kurtardı

- 20 Jul Hafızalarımıza Kazınan Türkçe Şarkıların Hikayelerini İnceliyoruz!

- 19 Jul Atatürk’ün Afrin’deki tarihi karargahı

- 20 Jul ARRI, İlk Yapımları Sürmekte Olan Yeni Alexa 35 Hareketli Görüntü Kamerasını Piyasaya Sürüyor

Latest Articles

- 14 Aug Bir Hipnoz Uzmanına Sorduk: Sosyal Medyadaki Viral Videolarda Olduğu Gibi El Ele Tutuşarak Hipnozla Orgazm Olmak Mümkün mü?

- 17 Aug 180 km/s Hıza Ulaşabilen Dünyanın İlk Uçan Otomobili, Seri Üretime Giriyor

- 16 Aug Lululemon, evde spor yapmanızı sağlayan akıllı aynalar geliştiren Mirrorı 500 milyon dolara satın alıyor

- 18 Aug İYİ Parti’de iki cephe! Kongre öncesi yüksek tansiyon

- 22 Jul Yeni Escape From Tarkov sürümü, DLC ödeme duvarı konusunda tepkiye yol açıyor

Other Articles

- Xiaomi 13: ekipman, sürüm, tasarım ve fiyat

- Bu Akşam Gökyüzüne Bakın: Yaklaşık 800 Yıl Sonra Bir İlk Gerçekleşecek

- Uçak Bakımlarının Nasıl Yapıldığını Öğrenmek İster misiniz?

- Çıkışına Saatler Kala Karşınızda Kanlı Canlı OnePlus 6T

- İspanya merkezli fintech girişimi Cobee, 2,1 milyon euro yatırım aldı