Arkasındaki tehdit aktörleri Rhysida fidye yazılımı Çeşitli endüstri sektörlerini kapsayan kuruluşları hedef alan fırsatçı saldırılara girişmek.

Danışmanlık, ABD Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), Federal Soruşturma Bürosu (FBI) ve Çok Eyaletli Bilgi Paylaşımı ve Analiz Merkezi’nin (MS-ISAC) izniyle geliyor.

Ajanslar, “Hizmet olarak fidye yazılımı (RaaS) modeli olarak gözlemlenen Rhysida aktörleri, eğitim, üretim, bilgi teknolojisi ve devlet sektörlerindeki kuruluşları tehlikeye attı ve ödenen fidye, grup ve bağlı kuruluşlar arasında paylaştırıldı.” söz konusu.

“Rhysida aktörleri, bir ağ içinde ilk erişim ve kalıcılığı elde etmek için sanal özel ağlar (VPN’ler), Zerologon güvenlik açığı (CVE-2020-1472) ve kimlik avı kampanyaları gibi dışarıya yönelik uzak hizmetlerden yararlanıyor.”

İlk olarak Mayıs 2023’te tespit edilen Rhysida, zaman içinde test edilmiş çifte gasp taktiğini kullanarak kurban verilerinin şifresini çözmek için fidye ödemesi talep ediyor ve fidye ödenmediği takdirde sızdırılan verileri yayınlamakla tehdit ediyor.

Ayrıca söyleniyor çakışmaları paylaş Benzer hedefleme kalıpları ve NTDSUtil’in yanı sıra yalnızca ikincisi tarafından kullanılan PortStarter kullanımı nedeniyle Vice Society (diğer adıyla Storm-0832 veya Vanilla Tempest) olarak bilinen başka bir fidye yazılımı ekibiyle.

Malwarebytes tarafından derlenen istatistiklere göre Rhysida, beş kurban Ekim 2023 ayı için LockBit (64), NoEscape (40), PLAY (36), ALPHV/BlackCat (29) ve 8BASE’in (21) çok gerisinde kaldı.

Ajanslar, grubun hedefleri aşmak için fırsatçı saldırılara giriştiğini ve yatay hareketi kolaylaştırmak ve VPN erişimi sağlamak için arazide yaşama (LotL) tekniklerinden yararlandığını açıkladı.

Bunu yaparken amaç meşru Windows sistemlerine ve ağ etkinliklerine karışarak tespit edilmekten kaçınmaktır.

Vice Society’nin Rhysida’ya yönelimi, Sophos tarafından geçen haftanın başlarında yayınlanan ve aynı tehdit aktörünün Rhysida’yı konuşlandırmaya geçtiği Haziran 2023’e kadar Vice Society’yi kullandığını gözlemleyen yeni araştırmanın ardından güçlendi.

Siber güvenlik şirketi kümeyi TAC5279 adı altında takip ediyor.

Sophos araştırmacıları Colin Cowie ve Morgan Demboski, “Fidye yazılımı grubunun veri sızıntısı sitesine göre, Vice Society’nin Temmuz 2023’ten bu yana, Rhysida’nın kurbanları kendi sitesinde bildirmeye başladığı dönemden beri bir kurban yayınlamaması dikkat çekicidir.” söz konusu.

Gelişme, eSentire’e göre BlackCat fidye yazılımı Çetesinin, Nitrogen kötü amaçlı yazılımıyla bağlantılı Google reklamlarını kullanarak şirketlere ve kamu kuruluşlarına saldırmasıyla ortaya çıktı.

Kanadalı siber güvenlik şirketi, “Bu bağlı kuruluş, iş profesyonellerini saldırganların kontrolündeki web sitelerine çekmek için Gelişmiş IP Tarayıcı, Slack, WinSCP ve Cisco AnyConnect gibi popüler yazılımları tanıtan Google reklamlarını yayınlıyor” dedi.

Hileli yükleyiciler, fidye yazılımı da dahil olmak üzere güvenliği ihlal edilmiş bir ortama sonraki aşamadaki yükleri dağıtabilen, ilk erişime sahip bir kötü amaçlı yazılım olan Nitrogen ile donatılmış olarak geliyor.

eSentire, “Tarayıcı tabanlı saldırılardan yararlanan, fidye yazılımıyla ilişkili ilk erişime sahip kötü amaçlı yazılımların bilinen örnekleri arasında GootLoader, SocGholish, BATLOADER ve şimdi de Nitrogen yer alıyor.” söz konusu. “İlginçtir ki ALPHV, tarayıcı tabanlı ilk erişime sahip kötü amaçlı yazılımlardan en az ikisi için bir son oyun olarak gözlemlendi: GootLoader ve Nitrogen.”

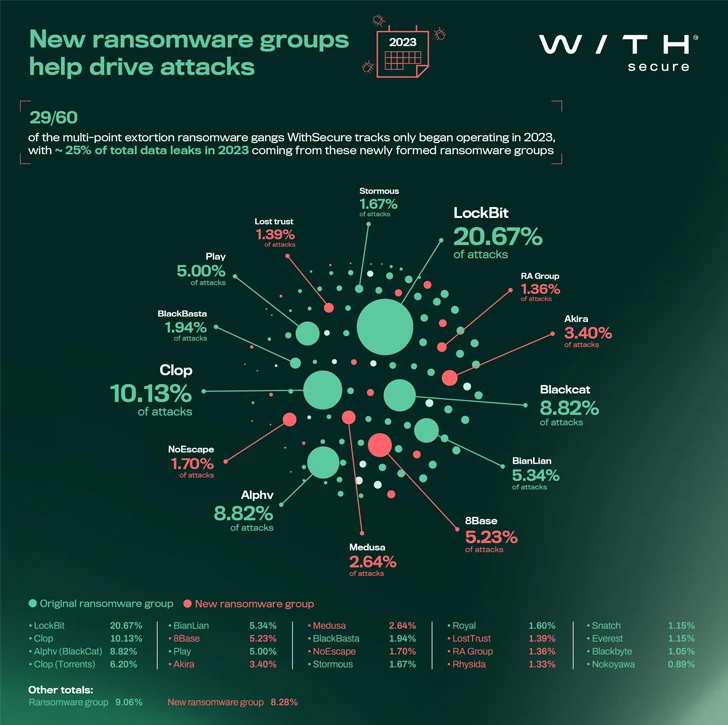

Fidye yazılımı ortamının sürekli gelişen doğası, WithSecure’e göre şu anda aktif olan 60 fidye yazılımı grubundan 29’unun, kısmen Babuk, Conti ve LockBit’in yıllar içinde gerçekleştirdiği kaynak kodu sızıntılarının etkisiyle bu yıl faaliyete geçmesiyle de kanıtlanıyor. .

WithSecure, “Veri sızıntıları yaşlı grupların genç gruplarla çapraz döllenmesine yol açan tek şey değil” söz konusu The Hacker News ile paylaşılan bir raporda.

“Fidye yazılımı çetelerinin tıpkı bir BT şirketi gibi personeli vardır. Ve bir BT şirketi gibi, insanlar da bazen iş değiştirir ve benzersiz beceri ve bilgilerini yanlarında getirirler. Ancak yasal BT şirketlerinin aksine, bir siber suçlunun özel kaynakları ele geçirmesini engelleyen hiçbir şey yoktur ( kod veya araçlar gibi) bir fidye yazılımı operasyonundan alıp diğerinde kullanmak. Hırsızlar arasında onur yoktur.”

Popular Articles

- 26 Jul Bir Geminin Çapası Kontrolden Çıkarsa Ne Olur?

- 11 Jul Deniz Yılmaz Müziğe Geri mi Dönüyor? Deniz Yılmaz Efsanesini 12 Şarkısı ile Sizlere Anlatacağız

- 22 Jul Günlük Hayatta Sıklıkla Aldığımız 22 Risk

- 13 Aug İçsel Huzura Erişmenin Yolu: Meditasyon ve Yoga İçin 15 Dingin Şarkı

- 14 Aug Can Dündar ve Erdem Gül İçin Çifte Müebbet Talebi

Latest Articles

- 08 Aug Yeni Nesillerin Boyu Neden Sizden Daha Uzun? Sebebini Öğrenince Ufak Bir Burukluk Hissedebilirsiniz!

- 13 Aug Apple, iOS 11.3.1 Güncellemesiyle iPhone 8lerde Yaşanan Sahte Ekran Sorununu Çözdü

- 01 Aug Geçen hafta yayın durduran ZETE, LIFT bünyesine dâhil oldu

- 13 Aug Microsoftun Yapay Zeka Desteği, Emisyon Artışıyla İklim Hedeflerini Tehlikeye Atıyor

- 02 Aug Gerety Awards shortlistleri açıklandı