25 Ekim 2023Haber odasıTehdit İstihbaratı / Güvenlik Açığı

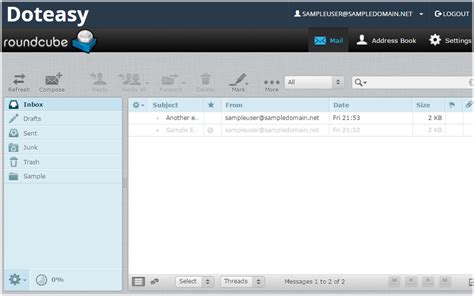

Winter Vivern olarak bilinen tehdit aktörünün, kurbanların hesaplarından e-posta mesajları toplamak için 11 Ekim 2023’te Roundcube web posta yazılımındaki sıfır gün kusurundan yararlandığı gözlemlendi.

ESET güvenlik araştırmacısı Matthieu Faou, “Winter Vivern, Roundcube’daki sıfır gün güvenlik açığını kullanarak operasyonlarını hızlandırdı.” söz konusu bugün yayınlanan yeni bir raporda. Daha önce Roundcube ve Zimbra’daki bilinen güvenlik açıklarını kullanıyordu ve bunların kavram kanıtları çevrimiçi olarak mevcuttu.”

TA473 ve UAC-0114 olarak da bilinen Winter Vivern, hedefleri Belarus ve Rusya’nınkilerle aynı doğrultuda olan düşmanca bir kolektiftir. Son birkaç ayda bu saldırının Ukrayna ve Polonya’nın yanı sıra Avrupa ve Hindistan’daki devlet kurumlarına yönelik saldırılarla ilişkilendirildiği belirtildi.

Grubun ayrıca Roundcube’ün başka bir kusurunu (CVE-2020-35730) istismar ettiği değerlendiriliyor ve bu da onu APT28’den sonra açık kaynaklı web posta yazılımını hedef alan ikinci ulus devlet grubu yapıyor.

Söz konusu yeni güvenlik açığı CVE-2023-5631 (CVSS puanı: 5,4), uzaktaki bir saldırganın rastgele JavaScript kodu yüklemesine olanak tanıyan depolanmış bir siteler arası komut dosyası oluşturma kusuru. 14 Ekim 2023’te bir düzeltme yayınlandı.

Grup tarafından oluşturulan saldırı zincirleri, HTML kaynak kodunda Base64 kodlu bir veri içeren bir kimlik avı mesajıyla başlıyor ve bu mesaj, XSS kusurunu silahlandırarak uzak bir sunucudan gelen JavaScript enjeksiyonuna dönüşüyor.

Faou, “Özet olarak, saldırganlar özel hazırlanmış bir e-posta mesajı göndererek Roundcube kullanıcısının tarayıcı penceresi bağlamında isteğe bağlı JavaScript kodu yükleyebiliyor” dedi. “Mesajı bir web tarayıcısında görüntülemek dışında hiçbir manuel etkileşime gerek yoktur.”

İkinci aşama JavaScript (checkupdate.js), tehdit aktörünün e-posta mesajlarını bir komut ve kontrol (C2) sunucusuna sızdırmasına olanak tanıyan son JavaScript yükünün yürütülmesini kolaylaştıran bir yükleyicidir.

“Grubun araç setinin düşük karmaşıklığına rağmen, ısrarı, çok düzenli bir kimlik avı kampanyası yürütmesi ve internete yönelik önemli sayıda uygulamanın, içerdiği bilinmesine rağmen düzenli olarak güncellenmemesi nedeniyle Avrupa’daki hükümetler için bir tehdit oluşturuyor. güvenlik açıkları” dedi Faou.

Popular Articles

- 27 Jul Bu Olay Bitmez! Miray Danerin Instagram Hesabına Gönderilen Fotoğraflar mı Bu İlişkiyi Bitirdi?

- 16 Aug CHP Milletvekili Mahmut Tanalın Kendisine Yorum Yapan Bir Kullanıcıya Verdiği Yanıt Gündem Oldu!

- 03 Aug Balıkesir ve İzmirde Ormanlara Giriş Yasaklandı

- 03 Aug Dungeon Defenders, kooperatif rogue benzeri bir oyun olarak geri döndü

- 15 Aug The Witcher 3 Geri Döndü ve PS5 ve Xbox Series X’te Her Zamankinden Daha İyi

Latest Articles

- 11 Aug Pinterest Microsoft Tarafından Satın Alınmaya Çalışılmış

- 25 Jul Twitch Prime Üyeleri Superhotı Ücretsiz Olarak İndirebilecek!

- 04 Aug Instagramın yeni emoji slider çıkartması yayınlandı

- 24 Jul AMDnin ilk Zen 5 CPUsu canavar Ryzen 9 9950Xtir

- 27 Jul Intel Computex 2024 açılış konuşması: Intel CEO’su bu yılki AI bilgisayar planlarını açıkladı

Other Articles

- BDDKdan flaş kredi kararı: Süre uzatıldı

- Efsane dizi Arka Sokaklar ekranlara geri dönüyor! Kadroya öyle bir isim dahil oluyor ki...

- İranda helikopter düştü: 2 ölü, 2 kayıp

- Trabzonsporda sol bek hedefi: Andrea Cambiaso

- BinYaprak kız kardeşlik platformu tanıtıldı, ilk yatırım sözü 500 Startupstan geldi