01 Aralık 2023Haber odasıMobil Güvenlik / Bankacılık Güvenliği

Siber güvenlik araştırmacıları, yeni ve gelişmiş bir Android kötü amaçlı yazılımını ortaya çıkardı. FiyortPhantom Eylül 2023’ün başından bu yana Endonezya, Tayland ve Vietnam gibi Güneydoğu Asya ülkelerindeki kullanıcıları hedef aldığı gözlemleniyor.

Oslo merkezli mobil uygulama güvenlik firması Promon, “Öncelikle mesajlaşma hizmetleri yoluyla yayılan bu yazılım, bankacılık müşterilerini dolandırmak için uygulama tabanlı kötü amaçlı yazılımları sosyal mühendislikle birleştiriyor” dedi söz konusu Perşembe günü yayınlanan bir analizde.

Esas olarak e-posta, SMS ve mesajlaşma uygulamaları aracılığıyla yayılan saldırı zincirleri, alıcıları yasal özelliklerle donatılmış ancak aynı zamanda sahte bileşenler de içeren sözde bir bankacılık uygulamasını indirmeleri için kandırıyor.

Kurbanlar daha sonra telefon odaklı saldırı dağıtımına (TOAD) benzer bir sosyal mühendislik tekniğine tabi tutuluyor; bu teknik, uygulamayı çalıştırmak için adım adım talimatlar almak üzere sahte bir çağrı merkezini aramayı içeriyor.

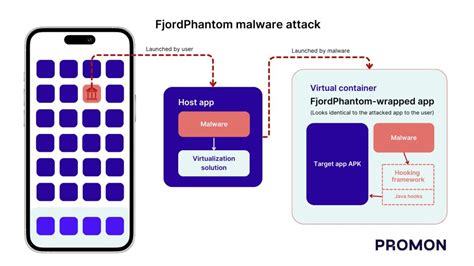

Kötü amaçlı yazılımı kendi türündeki diğer bankacılık truva atlarından ayıran önemli bir özellik, bir konteynerde kötü amaçlı kod çalıştırmak ve radarın altından geçmek için sanallaştırmayı kullanmasıdır.

Promon, bu sinsi yöntemin, farklı uygulamaların aynı sanal alanda çalıştırılmasına izin vererek Android’in sanal alan korumalarını kırdığını ve kötü amaçlı yazılımın kök erişimi gerektirmeden hassas verilere erişmesini sağladığını söyledi.

“Kötü amaçlı yazılımın kullandığına benzer sanallaştırma çözümleri, bir uygulamaya kod enjekte etmek için de kullanılabilir; çünkü sanallaştırma çözümü önce kendi kodunu (ve uygulamasında bulunan diğer her şeyi) yeni bir işleme yükler ve ardından barındırılan sistemin kodunu yükler. uygulama” güvenlik araştırmacısı Benjamin Adolphi dedi.

FjordPhantom durumunda, indirilen ana bilgisayar uygulaması, kötü amaçlı bir modül ve daha sonra hedeflenen bankanın gömülü uygulamasını sanal bir konteynere yüklemek ve başlatmak için kullanılan sanallaştırma öğesini içerir.

Başka bir deyişle, sahte uygulama, bankanın meşru uygulamasını sanal bir konteynere yüklemek ve aynı zamanda uygulama ekranından hassas bilgileri programlı olarak almak ve iletişim kutularını kapatmak için önemli API’lerin davranışını değiştirmek üzere ortam içinde bir çengelleme çerçevesi kullanmak üzere tasarlanmıştır. Kullanıcıların cihazlarındaki kötü amaçlı etkinlikleri uyarın.

Adolphi, “FjordPhantom’un kendisi farklı bankacılık uygulamalarına saldırmak için modüler bir şekilde yazılmıştır” dedi. “Kötü amaçlı yazılımın içine hangi bankacılık uygulamasının yerleştirildiğine bağlı olarak, bu uygulamalara çeşitli saldırılar gerçekleştirilecek.”

Popular Articles

- 29 Jul 3. Karabük Bisiklet Festivali devam ediyor

- 27 Jul GTA 5 Türkçe PC Online Los Santos Otobanlarında Makaslı Gece Turu

- 12 Jul Ünlü besteci Üzeyir Hacıbeyli anılıyor

- 11 Jul Cha Cha Slide Şarkısında Kendinden Geçerek Dans Eden Çılgın Genç

- 28 Jul Korku Filmi Gibi: Evleri 1 Haftada 5 Kez Yanan Aile Geceleri Nöbetleşe Uyuyor

Latest Articles

- 24 Jul Almanya İnternet Hızına Düştü – TECHBOOK

- 07 Aug Teknik şefler, daha zorlu Çevrimiçi Güvenlik Yasası kapsamında hapis cezasına çarptırılabilir

- 10 Aug Birleşik Krallık çevrimiçi perakendecisi Made.com, halka arzından 16 ay sonra yönetime hazırlanıyor

- 07 Aug Ulaştırma ve Altyapı Bakanı Açıkladı: 5G, 2020 Yılında Geliyor

- 03 Aug iPad Pro (2024): Kutuda ne var?