Emotet kötü amaçlı yazılım botnet’inin dağıtımını içeren sosyal mühendislik kampanyaları, güvenlik çözümlerinin tespitinden kaçınmak amacıyla ilk kez “alışılmamış” IP adresi biçimlerinin kullanıldığı gözlemlendi.

Bu, temel işletim sistemleri tarafından işlendiğinde otomatik olarak “uzak sunuculardan gelen isteği başlatmak için noktalı ondalık dörtlü gösterime” dönüştürülen IP adresinin onaltılık ve sekizli temsillerinin kullanımını içerir, Trend Micro’nun Tehdit Analisti, Ian Kenefick , söz konusu Cuma günü bir raporda.

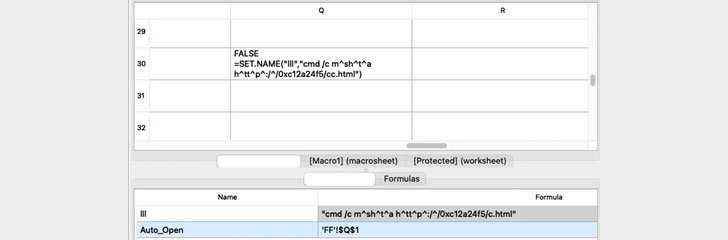

Bulaşma zincirleri, önceki Emotet ile ilgili saldırılarda olduğu gibi, kullanıcıları kandırarak belge makrolarını etkinleştirmeyi ve kötü amaçlı yazılım yürütmeyi otomatikleştirmeyi amaçlıyor. Belge, kötü niyetli kişiler tarafından kötü amaçlı yazılım dağıtmak için defalarca kötüye kullanılan bir özellik olan Excel 4.0 Makrolarını kullanıyor.

Etkinleştirildiğinde, makro, bir HTML uygulamasını (HTA) yürütmek için IP adresinin onaltılık bir gösterimini içeren ana bilgisayarla – “h^tt^p^:/^/0xc12a24f5/cc.html” ile, şapkalarla karıştırılmış bir URL’yi çağırır. ) uzak ana bilgisayardan gelen kod.

Kimlik avı saldırısının ikinci bir türü de aynı çalışma biçimini izler; tek fark, IP adresinin artık sekizli biçiminde kodlanmış olmasıdır – “h^tt^p^:/^/0056.0151.0121.0114/c.html”.

Kenefick, “Onaltılık ve sekizli IP adreslerinin alışılmadık kullanımı, desen eşleştirmeye dayanan mevcut çözümlerden kaçınmaya neden olabilir.” Dedi. “Bunun gibi kaçınma teknikleri, saldırganların kalıp tabanlı algılama çözümlerini engellemek için yenilik yapmaya devam ettiğinin kanıtı olarak kabul edilebilir.”

Gelişme, koordineli bir kolluk kuvvetleri operasyonunun ardından 10 aylık bir aradan sonra geçen yılın sonlarında yenilenen Emotet etkinliğinin ortasında geldi. Aralık 2021’de araştırmacılar, kötü amaçlı yazılımın taktiklerini Kobalt Strike Beacon’ları doğrudan ele geçirilmiş sistemlere bırakmak için geliştirdiğine dair kanıtları ortaya çıkardı.

Bulgular ayrıca, Microsoft’un müşterileri güvenlik tehditlerine karşı korumak için Excel 4.0 (XLM) Makrolarını varsayılan olarak devre dışı bırakma planlarını açıklamasıyla da geldi. “Bu ayar artık varsayılan olarak Excel 4.0 (XLM) makrolarının Excel’de devre dışı bırakılmasına (Derleme 16.0.14427.10000),” şirket ilan edildi geçen hafta.

Popular Articles

- 11 Aug Meteorolojiden Sağanak Uyarısı

- 18 Aug Çin’deki elektrikli araçlar, Avustralya’da ‘ciddi yaralanma ve hatta ölüm’ riski nedeniyle geri çağrılan kişilere elektrik çarpmasına neden olabilir

- 11 Aug 2023’te Oyun: Diablo IV, Spider-Man 2 Çıkış Tarihi, Microsoft’un Activision Devralma Sorunları ve Daha Fazlası

- 27 Jul Call of Duty 2023’ün adı ve logosu sızdırıldı

- 02 Aug Nedir, nasıl çalışır ve daha fazlası

Latest Articles

- 09 Jul Dead Island 2, Jacob’ı Yeni Fragmanda Yeni Oynanabilir Karakter Olarak Tanıtıyor

- 14 Jul İnsan ve Makine Arasındaki Stratejik Ortaklık

- 24 Jul Dev Bir İttifak: Sony ve Microsoft, Call of Dutyi PlayStationda Tutmak İçin Anlaşma İmzaladı!

- 08 Aug Lacoste, Oldukça Anlamlı Bir Sebeple Logosunu Değiştiriyor!

- 12 Jul Bloodstained: Ritual of the Night Güncellemesi 1.51, 11 Haziran’da Son İçerik Yamasını Yayınlıyor