Tehdit aktörleri, Tox eşler arası anlık mesajlaşma hizmetini bir komut ve kontrol yöntemi olarak kullanmaya başladı ve fidye yazılımı müzakereleri için bir iletişim yöntemi olarak önceki rolünden bir kaymaya işaret ediyor.

Bir Yürütülebilir ve Bağlanabilir Biçim (ELF) yapıtını analiz eden Uptycs’in bulguları (“72 müşteri“) bir bot işlevi görür ve Tox protokolünü kullanarak güvenliği ihlal edilmiş ana bilgisayarda komut dosyaları çalıştırabilir.

Toksin bir sunucusuz protokol Ağ Oluşturma ve Şifreleme kitaplığını kullanarak uçtan uca şifreleme (E2EE) korumaları sunan çevrimiçi iletişimler için (NaClşifreleme ve kimlik doğrulama için “tuz” olarak telaffuz edilir.

Araştırmacılar Siddharth Sharma ve Nischay Hedge, “Vahşi doğada bulunan ikili, soyulmuş ancak dinamik bir yürütülebilir dosyadır, bu da derlemeyi kolaylaştırır” söz konusu. “Bütün ikili C ile yazılmış gibi görünüyor ve sadece statik olarak bağlı c-toksik kitaplığı.”

c-toxcore’un bir referans uygulaması Tox protokolü.

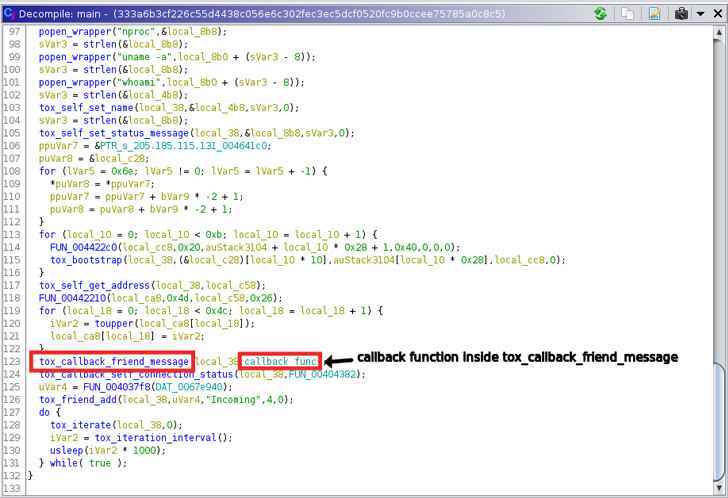

Uptycs tarafından üstlenilen tersine mühendislik, ELF dosyasının konuma bir kabuk betiği yazmak için tasarlandığını gösteriyor “/var/tmp/” – Linux’ta geçici dosya oluşturmak için kullanılan bir dizin – ve onu başlatarak kripto madenciliği ile ilgili işlemleri öldürmek için komutları çalıştırmasını sağlar.

Ayrıca, bir dizi belirli komutu çalıştırmasına izin veren ikinci bir rutin de yürütülür (örn. nproc, ben kimim, makine kimliğivb.) sonuçları daha sonra UDP üzerinden bir Tox alıcısına gönderilir.

Ek olarak, ikili, kabuk betiğinin güncellendiğine veya geçici olarak yürütüldüğüne bağlı olarak Tox aracılığıyla farklı komutlar alma yetenekleriyle birlikte gelir. Verilen bir “çıkış” komutu Tox bağlantısından çıkar.

Tox, geçmişte fidye yazılımı aktörleri tarafından bir iletişim mekanizması olarak kullanılmıştır, ancak en son gelişme, protokolün virüslü bir makinede rastgele komut dosyaları çalıştırmak için ilk kez kullanıldığına işaret ediyor.

Araştırmacılar, “Tartışılan örnek açıkça kötü niyetli bir şey yapmasa da, bunun bir madeni para madenciliği kampanyasının bir bileşeni olabileceğini düşünüyoruz” dedi. “Bu nedenle, saldırı zincirlerinde yer alan ağ bileşenlerini izlemek önemli hale geliyor.”

Açıklama, IPFS olarak bilinen merkezi olmayan dosya sistemi çözümünün, yayından kaldırma işlemlerini daha zor hale getirmek amacıyla kimlik avı sitelerini barındırmak için giderek daha fazla kullanıldığına dair raporların ortasında geldi.

Popular Articles

- 22 Jul Bu Seçimin Bileni ORC Oldu: 24 Haziran Seçimlerinde En İsabetli Tahmini Yaptı!

- 25 Jul Tokatta kaybolan 2 çocuğu arama çalışmaları sürüyor

- 31 Jul Simavda Orta Büyüklükte Deprem

- 07 Aug İçişleri Bakanlığı merkez ve taşra teşkilatlarına avukat alacak - Son Dakika Haberler

- 02 Aug Apex Legends Beast of Prey etkinliğine yeni LTM olan Loba Heirloom eklendi

Latest Articles

- 10 Jul Buz gibi Snapdragon 888, 19GB’a kadar RAM, 144Hz, 50MP, 4800mAh, 66W 280 dolara. Honor X40 GT tanıtıldı

- 28 Jul Panasonic Toughbook 20’nci yılını kutluyor

- 31 Jul Rusya, uzayda çekilen ilk uzun metrajlı filmin fragmanını yayınladı

- 12 Aug Güvenli modem Archer VR300 satışa sunuldu

- 26 Jul Googledan PacMan Sürprizi