Bilinmeyen bir saldırgan, bir kripto para madenciliği kurmak amacıyla internette açığa çıkan on binlerce kimliği doğrulanmamış Redis sunucusunu hedef aldı.

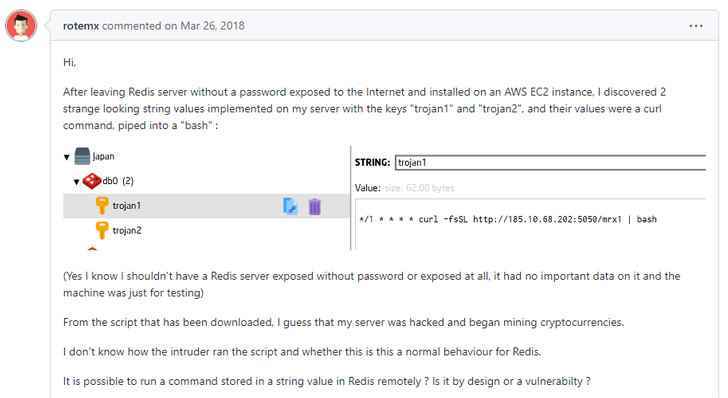

Tüm bu ana bilgisayarların başarıyla ele geçirilip geçirilmediği hemen bilinmiyor. Bununla birlikte, sunucuları rastgele dosyalara veri yazmaları için kandırmak için tasarlanmış “daha az bilinen bir teknik” aracılığıyla mümkün kılındı. Yetkisiz Erişim Bu ilk olarak Eylül 2018’de belgelendi.

“Bu istismar tekniğinin arkasındaki genel fikir, Redis’i dosya tabanlı veritabanını bir kullanıcıyı yetkilendirmek için bir yöntem içeren bir dizine yazacak şekilde (‘.ssh/yetkili_keys’e bir anahtar eklemek gibi) veya bir işlemi başlatmak (ekleme gibi) için yapılandırmaktır. ‘/etc/cron.d’ için bir komut dosyası),” Censys söz konusu yeni bir yazımda.

Saldırı yüzeyi yönetim platformu, saldırganın kötü amaçlı yazılımları depolama çabalarını gösteren kanıtlar (yani Redis komutları) ortaya çıkardığını söyledi. crontab girişleri “/var/spool/cron/root” dosyasına, uzak bir sunucuda barındırılan bir kabuk komut dosyasının yürütülmesine neden olur.

Hâlâ erişilebilir olan kabuk komut dosyası, aşağıdaki eylemleri gerçekleştirmek üzere tasarlanmıştır –

- Güvenlikle ilgili ve sistem izleme süreçlerini sonlandırın

- Günlük dosyalarını ve komut geçmişlerini temizle

- Kök kullanıcıya yeni bir SSH anahtarı (“yedekleme1”) ekleyin. yetkili_anahtarlar dosyası uzaktan erişimi etkinleştirmek için

- Devre dışı bırakmak iptables güvenlik duvarı

- Masscan gibi tarama araçlarını kurun ve

- XMRig kripto para madenciliği uygulamasını kurun ve çalıştırın

SSH anahtarının, 31.239 kimliği doğrulanmamış Redis sunucusundan 15.526’sına ayarlandığı söyleniyor, bu da saldırının “internetteki kimliği doğrulanmamış, bilinen Redis sunucularının %49’undan fazlasına” yapılmaya çalışıldığını gösteriyor.

Ancak, bu saldırının başarısız olmasının birincil nedeni, düşmanın yukarıda belirtilen cron dizinine yazabilmesi için Redis hizmetinin yükseltilmiş izinlerle (yani kök) çalışması gerektiğidir.

Censys araştırmacıları, “Her ne kadar bu, Redis’i bir kapsayıcıda (docker gibi) çalıştırırken, sürecin kendisini kök olarak çalıştığını görebileceği ve saldırganın bu dosyaları yazmasına izin verebileceği durum olabilir.” Dedi. “Ancak bu durumda, fiziksel ana bilgisayar değil, yalnızca kapsayıcı etkilenir.”

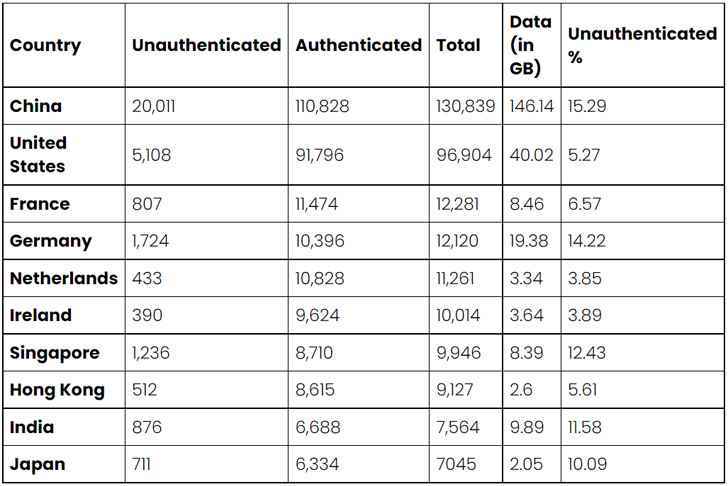

Censys’in raporu ayrıca 260.534 benzersiz ana bilgisayarı kapsayan yaklaşık 350.675 internet erişimli Redis veritabanı hizmeti olduğunu ortaya koydu.

“Bu hizmetlerin çoğu kimlik doğrulama gerektirirken, %11’i (39.405) bunu gerektirmez” diyen şirket, “Gözlemlediğimiz toplam 39.405 kimliği doğrulanmamış Redis sunucusundan potansiyel veri maruziyeti 300 gigabaytın üzerinde” dedi.

Açık ve kimliği doğrulanmamış Redis hizmetlerine sahip ilk 10 ülke arasında Çin (20,011), ABD (5108), Almanya (1,724), Singapur (1.236), Hindistan (876), Fransa (807), Japonya (711), Hong Kong ( 512), Hollanda (433) ve İrlanda (390).

Çin ayrıca, 146 gigabayt veriye karşılık gelen ülke başına maruz kalan veri miktarına gelince de liderdir ve ABD kabaca 40 gigabayt ile uzak bir saniye geliyor.

Censys ayrıca yanlış yapılandırılmış çok sayıda Redis hizmeti örneği bulduğunu ve “İsrail’in yanlış yapılandırılmış Redis sunucularının sayısının düzgün yapılandırılmış sunuculardan daha fazla olduğu bölgelerden biri olduğunu” belirtti.

İle tehditleri azaltmakkullanıcılara istemci kimlik doğrulamasını etkinleştirmeleri, Redis’i yalnızca dahili ağ arabirimlerinde çalışacak şekilde yapılandırmaları, CONFIG komutunu tahmin edilemez bir şekilde yeniden adlandırarak kötüye kullanılmasını önlemeleri ve güvenlik duvarlarını yalnızca güvenilir ana bilgisayarlardan Redis bağlantılarını kabul edecek şekilde yapılandırmaları önerilir.

Popular Articles

- 19 Jul Başarıları Karşısında Dilinizin Tutulacağı Dünyanın En Zengin İnsanlarının IQ Seviyelerini Biliyor musunuz?

- 11 Aug Vergi Dilimlerine Daha Erken Girecek: Çalışanlar 2024te Daha Fazla Vergi Ödeyecek!

- 09 Aug Dünyaca Ünlü Model Heidi Klumdan Cadılar Bayramı Kostümü! Görenleri Korkuttu...

- 17 Aug Dizi ve Film Serilerinde Farklı Karakterleri Mükemmel Bir Şekilde Canlandırmayı Başaran Dünyaca Ünlü Oyuncular

- 06 Aug Malatya Stadının çimleri için suni güneş cihazı alındı - Son Dakika Haberler

Latest Articles

- 15 Jul Apple, Güç Tüketimini Düzenlemek İçin iPhoneları Kasıtlı Olarak Yavaşlatıyor mu?

- 16 Aug Souls Zorluğunda Test Arayanlara: Oyun Dünyasındaki Bu Karakterleri Tek Görselden Şıp Diye Tanıyabilir misin?

- 07 Aug Xiaomi Mi 8i Nereden Hangi Fiyata Satın Alabilirsiniz?

- 17 Aug Japon havayollarından uçakta oyalanmanızı sağlayan mobil uygulama

- 22 Jul Markalar ile ajansları buluşturan Edvido, 2,5 milyon dolar değerleme üzerinden yatırım aldı

Other Articles

- Kayıda hedef 1 liralık enerjiyle 100 kilometre - Teknoloji Haberleri

- Avustralyanın Sydney kenti yerine Kanadanın Sydney kasabasına gitti - Dünya Haberleri

- Doğumdan sonra ağrısı geçmeyen kadın korkunç gerçekle karşılaştı: Tam 17 cm! Karnında öyle bir şey unutulmuş ki...

- Grevin ilk gününde Fransa karıştı

- Palworld tipi grafiğin güçlü ve zayıf yönleri açıklandı