Microsoft, tehdit aktörlerinin kötü amaçlı yazılım dağıtmak için bu özelliği kötüye kullanmasını önlemek için 2022’nin başlarında tüm Excel 4.0 makrolarını varsayılan olarak kısıtladığında, birçok güvenlik uzmanı tehdit aktörlerinin farklı bir saldırı dikeyine geçeceğini düşündü.

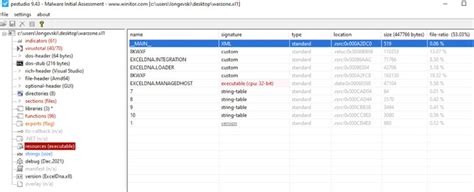

İçinde Blog yazısı (yeni sekmede açılır) Netskope Personel Tehdit Araştırma Mühendisi Gustavo Palazolo, şirketin yakın zamanda Emotet’i indirmek ve yürütmek için kullanılan “yüzlerce” kötü amaçlı Office belgesiyle nasıl karşılaştığını özetledi.

Tek tehdit aktörü

Emotet, bilgileri çalabilen ve hedefe ek kötü amaçlı yükler bırakabilen bir truva atıdır. uç nokta .

Ekip, VirusTotal’da benzer dosyaları aradıktan sonra, Haziran ayında yalnızca bir buçuk hafta içinde gönderilen 776 kötü amaçlı elektronik tablo keşfetti. Dosyaların çoğu aynı URL’leri ve bazı meta verileri paylaşıyor, bu da araştırmacıları bunun muhtemelen tek bir tehdit aktörünün işi olduğu sonucuna varmaya yönlendiriyor.

Ekip, toplamda, dördü hala çevrimiçi olan ve o sırada kötü amaçlı yükü teslim eden 18 URL çıkardı.

Dosyalar geleneksel yolla dağıtılıyor – e-posta yoluyla. Mağdur, bir hizmet için ödeme formu, bazı tıbbi faturalar veya evraklar veya insanları eki indirmeye ve açmaya sevk edebilecek herhangi bir şey olduğunu iddia eden bir e-posta alacaktı.

Hatta bazı dosyalar sıkıştırılmış ve parola korumalıydı, bu da büyük olasılıkla antivirüs veya e-posta koruma hizmetlerinden kaçıyordu.

Dosyayı çalıştıran kullanıcılar, makroları etkin bir şekilde etkinleştiren düzenlemeyi etkinleştirene kadar dosyanın içeriğinin “korunduğunu” söyleyen bir mesaj dışında dosyayı boş görecektir.

Bu tür kimlik avına karşı en iyi şekilde korunmak için işletmeler, çalışanlarını kimlik avını nasıl tespit edecekleri, donanım ve yazılımlarını güncel tutacakları ve uygun antivirüs çözümlerini nasıl çalıştıracakları konusunda eğitmeye teşvik edilir. güvenlik duvarları ve çok faktörlü kimlik doğrulama hizmetleri.

Çalışan en iyi antivirüs çözümlerinden birine sahipseniz, Emotet daha az tehdit oluşturur