Platformlar arası bir kripto para madenciliği botneti olan LemonDuck, aktif bir kötü amaçlı yazılım kampanyasının parçası olarak Docker’ı Linux sistemlerinde kripto para birimi madenciliği yapmayı hedefliyor.

CrowdStrike, “Cüzdan adreslerini gizleyen proxy havuzlarını kullanarak anonim bir madencilik operasyonu yürütüyor.” dedim yeni bir raporda. “Alibaba Cloud’un izleme hizmetini hedefleyerek ve devre dışı bırakarak algılamadan kurtulur.”

Hem Windows hem de Linux ortamlarını etkilediği bilinen LemonDuck, öncelikle Monero madenciliği yapmak için sistem kaynaklarını kötüye kullanmak için tasarlandı. Ancak aynı zamanda kimlik bilgisi hırsızlığı, yanal hareket ve takip faaliyetleri için ek yüklerin dağıtımını kolaylaştırma yeteneğine de sahiptir.

“Diğerlerinin yanı sıra kimlik avı e-postaları, istismarlar, USB cihazları, kaba kuvvet gibi çok çeşitli yayılma mekanizmaları kullanıyor ve etkili kampanyalar yürütmek için haberlerden, olaylardan veya yeni istismarların yayınlanmasından hızla yararlanabileceğini gösterdi. Microsoft, geçen Temmuz ayında kötü amaçlı yazılımın teknik bir yazısında ayrıntılı bilgi verdi.

2021’in başlarında, LemonDuck’ı içeren saldırı zincirleri kaldıraçlı Arka kapıları ve Ramnit de dahil olmak üzere bilgi hırsızlarını indirmeden önce, eski Windows makinelerine erişim sağlamak için o zaman yeni yamalanmış Exchange Server güvenlik açıkları.

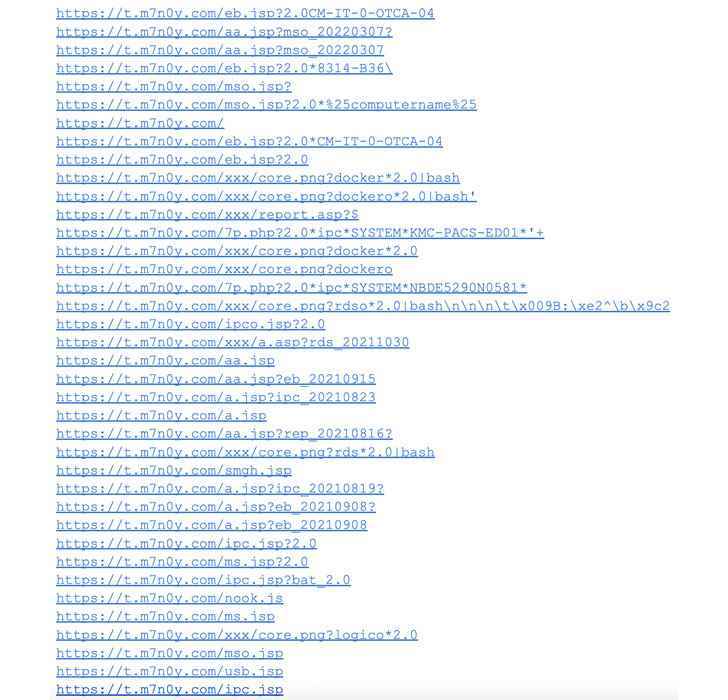

CrowdStrike tarafından tespit edilen en son kampanya, ilk erişim vektörü olarak açıkta kalan Docker API’lerinden yararlanıyor ve uzak bir sunucudan zararsız bir PNG görüntü dosyası olarak gizlenmiş bir Bash kabuk komut dosyası dosyasını almak için sahte bir kapsayıcıyı çalıştırmak için kullanıyor.

Siber güvenlik firması, geçmiş verilerin analizinin, LemonDuck ile ilişkili alanlarda barındırılan benzer görüntü dosyası damlalıklarının tehdit aktörü tarafından en az Ocak 2021’den beri kullanıldığını gösterdiğini belirtti.

Dropper dosyaları saldırıyı başlatmanın anahtarıdır, kabuk komut dosyası gerçek yükü indirir ve ardından rakip süreçleri öldürür, Alibaba Cloud’un izleme hizmetlerini devre dışı bırakır ve son olarak XMRig madeni para madencisini indirir ve çalıştırır.

Güvenliği ihlal edilmiş bulut örneklerinin yasadışı kripto para madenciliği faaliyetleri için bir yuva haline gelmesiyle birlikte, bulgular, yazılım tedarik zinciri boyunca kapsayıcıları potansiyel risklerden koruma ihtiyacının altını çiziyor.

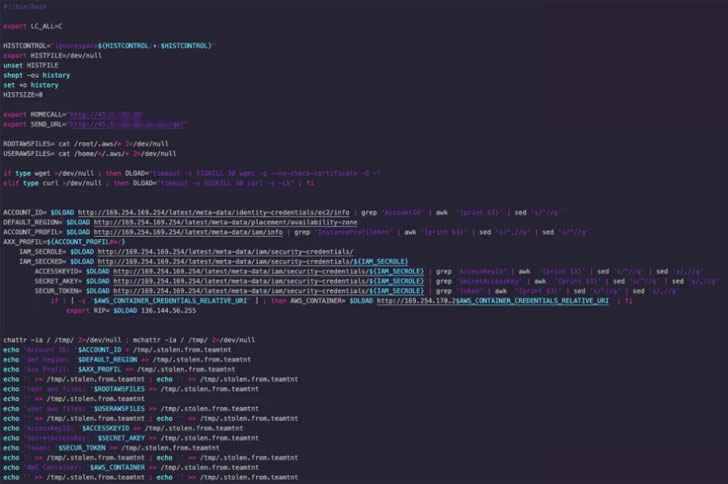

TeamTNT, AWS ve Alibaba Cloud’u hedefliyor

Açıklama, Cisco Talos’un, kripto hırsızlığı için bulut altyapısını hedefleme ve arka kapılar yerleştirme geçmişine sahip TeamTNT adlı bir siber suç grubunun araç setini ifşa etmesiyle geldi.

Yanıt olarak değiştirildiği söylenen kötü amaçlı yazılım yükleri önceki kamu açıklamalarıöncelikle Amazon Web Services’i (AWS) hedeflemek için tasarlanırken, aynı anda kripto para madenciliği, kalıcılık, yanal hareket ve bulut güvenlik çözümlerini devre dışı bırakmaya odaklanır.

Talos araştırmacısı Darin Smith, “Güvenlik araştırmacıları tarafından ifşa edilen siber suçlular, başarılı bir şekilde çalışmaya devam etmek için araçlarını güncellemelidir.” dedim.

TeamTNT tarafından kullanılan araçlar, siber suçluların, geleneksel olarak şirket içi veya mobil ortamlara odaklanan diğer siber suçlular tarafından geleneksel olarak kaçınılan Docker, Kubernetes ve genel bulut sağlayıcıları gibi modern ortamlara saldırma konusunda giderek daha rahat olduklarını gösteriyor.”

Spring4Shell, kripto para madenciliği için kullanıldı

Hepsi bu değil. Tehdit aktörlerinin yeni açıklanan kusurları saldırılarına nasıl hızla dahil ettiğinin bir başka örneğinde, Spring Framework’teki (CVE-2022-22965) kritik uzaktan kod yürütme hatası, kripto para madencilerini dağıtmak için silahlandırılmıştır.

Sömürü girişimleri, kripto para madencilerini dağıtmak için özel bir web kabuğunu kullanır, ancak güvenlik duvarını kapatmadan ve diğer sanal para madenciliği işlemlerini sonlandırmadan önce değil.

Trend Micro araştırmacıları Nitesh Surana ve Ashish Verma, “Bu kripto para madencileri, özellikle Spring, Java’da kurumsal düzeyde uygulamalar geliştirmek için en yaygın kullanılan çerçeve olduğundan, çok sayıda kullanıcıyı etkileme potansiyeline sahip.” dedim.

Popular Articles

- 22 Jul Ticaret Bakanlığından 81 ilde fahiş fiyat denetimi

- 10 Jul Sade, Yeni, Güzel ve Etkileyici Günaydın Mesajları: Hafta Sonunuz Mutlu Geçsin…

- 26 Jul Sokak Sanatına Adeta Hayat Veren A. L. Cregonun Birbirinden Hareketli 15 Gifi

- 25 Jun Türkiyenin İlk Trans Avukat Adayı: Efruz Kaya

- 17 Jul Seçim ortamını manipüle edecek provokasyonlara önlem alınacak - Son Dakika Haberler

Latest Articles

- 29 Jul Borsalarda Büyük Bir Kaosun Ortasında Birbirine Bağıran Bu İnsanlar Tam Olarak Ne Yapıyor?

- 30 Jun Google Takvim Uygulaması Üzerinden Artık Ücretli Randevu Alınabilecek: Ama Bizim Ülkemizde Biraz Zor Gibi

- 18 Jul Webrazzi Kariyerdeki güncel iş ilanları

- 23 Jun Psikolog Olmak İçin Hangi Derslerin İyi Olması Gerekir?

- 25 Jul Galaxy S25 yonga seti yeniden tasarlanarak daha yüksek saat hızı elde edecek

Other Articles

- 50 doların altındaki en iyi 28 Kara Cuma 2022 fırsatı

- Boğazda ölüme atlayan kişinin cansız bedenine ulaşıldı

- O Kadar Sıfır Sayılır mı? Dünyanın En Zengin İnsanları ve Hikayeleri

- 2019 Model Nissan Qashqai, Yeni Motor Seçenekleriyle Türkiyede Satışa Sunuldu

- Snapdragon X Elite, yeni kıyaslamalarda Apple M2’den 2 kat daha yüksek çok iş parçacıklı performans gösteriyor; ancak Apple M2, tek iş parçacıklı performansta daha hızlı