Volexity’den siber güvenlik araştırmacıları, macOS için tasarlanmış ve hedefin Google Drive hesabını kontrol edebildiğini söyledikleri, önceden bilinmeyen, özel bir kötü amaçlı yazılım keşfettiler.

Kötü amaçlı yazılım büyük olasılıkla, karmaşıklığına bakılırsa müthiş becerilere ve kaynaklara sahip Çinli bir siber casusluk tehdidi aktörü olan Storm Cloud tarafından geliştirildi.

Araştırmacılar, macOS 11.6 (Big Sur) çalıştıran güvenliği ihlal edilmiş bir MacBook Pro’dan aldıktan sonra, kötü amaçlı yazılımı GIMMICK olarak adlandırdı. Hedeflediği işletim sistemine bağlı olarak Objective C veya .NET ve Delphi ile yazılmış çok platformlu bir kötü amaçlı yazılım olarak tanımlanır.

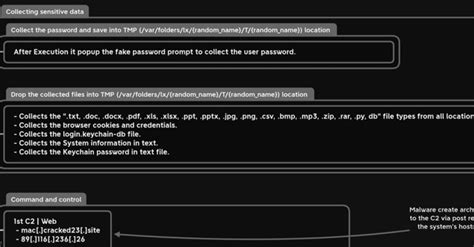

GIMMICK bir uç noktaya bulaştığında, sabit kodlanmış OAuth2 kimlik bilgilerini kullanarak Google Drive bulut depolama alanında bir oturum oluşturur. Ardından, DriveManager, FileManager ve GCDTimerManager olmak üzere üç ayrı kötü amaçlı yazılım öğesi yükler.

Bunlar, saldırganlara Google Drive ve proxy oturumlarını yönetme, bellekte Google Drive dizin hiyerarşisinin yerel bir haritasını tutma, Drive oturumunda görevlerin senkronizasyonu için kilitleri yönetme ve yükleme ve indirme görevlerini yönetme yeteneği verir.

GIMMICK’in desteklediği komutlar, yayın daha fazla ayrıntı içerir, temel sistem bilgilerinin iletilmesini, dosyaların komuta ve kontrol sunucusuna (C2) yüklenmesini, dosyaların istemci uç noktasına indirilmesini, bir kabuk komutunun yürütülmesini, C2’ye çıktının yazılmasını ve istemci çalışma süresinin üzerine yazılmasını içerir. bilgi.

“Kötü amaçlı yazılımın eşzamansız doğası gereği, komut yürütme aşamalı bir yaklaşım gerektirir. Bireysel adımlar eşzamansız olarak gerçekleşse de, her komut aynı şeyi takip eder.” Volexity açıkladı.

Kötü amaçlı yazılımla mücadele etmek için Apple, desteklenen tüm macOS sürümlerine XProtect ve MRT antivirüs çözümleri için yeni imzalar biçiminde yeni korumalar sundu. Tüm kullanıcıların şu adrese gitmeleri önerilir: Apple’ın destek sayfasıve orada bulunan yönergeleri izleyin.

Yayın, kötü amaçlı yazılımın oldukça bulunacağını iddia ediyor. Genellikle, bunun gibi siber casusluk kampanyalarında, tehdit aktörleri varlıklarına dair hiçbir iz bırakmadıklarından emin olurlar ve genellikle kullanılan tüm kodları silerler.

Üzerinden: BleeBilgisayar