WannaCry saldırısının ardınd araştırmacılar çalışmalarına tüm hızıyla devam ediyor. Analiz edilen veriler sonucunda şirketlerin koruma alt sistemlerinin, en çok Rusya’da olmak üzere 74 ülkede en az 45.000 fidye yazılımı bulaştırma teşebbüsü saptadığını doğrulandı.

Söz konusu fidye yazılımı, kurbanlarına Microsoft Windows’ta bulunan ve Microsoft Güvenlik Bülteni MS MS17-010 kapsamında tanımlanıp kapatılmış olan bir güvenlik açığından faydalanarak bulaşmaktadır. Kullanılan “Eternal Blue” adlı exploit*, 14 Nisan’da Shadowbrokers veri dökümünde ortaya çıkarılmıştır.

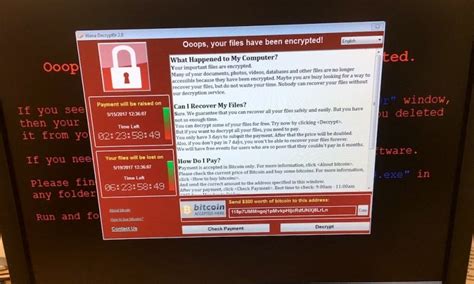

Saldırganlar sisteme girdikten sonra bir kök kullanıcı takımı (rootkit) kurarak, verileri şifreleyecek olan yazılımı indirmektedir. Zararlı yazılım dosyaları şifreledikten sonra 600 ABD Doları değerinde Bitcoin ödemesi talebi, miktarın yatırılacağı sanal cüzdan bilgileriyle birlikte ekranda gösterilmektedir. Talep edilen fidye miktarı zaman geçtikçe artacak şekilde ayarlanmıştır.

Konu hakkında açıklama yapan Kaspersky Lab uzmanları; mümkün olan en kısa sürede bir şifre çözme aracı geliştirmek adına, saldırı esnasında şifrelenerek kilitlenen verileri deşifre etmenin mümkün olup olmadığını tespit etme çalışmalarına devam ediliyor.

Kaspersky Lab güvenlik çözümleri, söz konusu saldırıda kullanılan zararlı yazılımı aşağıdaki isimlerle saptamaktadır:

Zararlı yazılımın bulaşma riskini azaltmak için aşağıdaki önemlerin alınması öneriliyor: