Microsoft, tehdit aktörlerinin virüsleri, fidye yazılımlarını ve diğer kötü amaçlı yazılımları kendi seçtikleri uç noktalara gizlice sokmak için kullanabilecekleri eski ve savunmasız sürücülerin bir listesini tutar.

Ancak, son güncelleme 2019’daydı – şimdiye kadar. İki yıl boş boş oturduktan sonra, liste nihayet güncellendi – ancak tüm Windows kullanıcıları için aynı anda değil.

bir duyuru (yeni sekmede açılır) Şirket blogunda yayınlanan Microsoft, hiper yönetici korumalı kod bütünlüğü (HVCI) aracı tarafından kullanılan engelleme listesinin bundan sonra yılda bir veya iki kez güncelleneceğini söyledi.

Microsoft, “Engellenenler listesi, en son Eylül 2022’de yayınlanan Windows 11 2022 güncellemesi de dahil olmak üzere, genellikle yılda 1-2 kez olmak üzere, Windows’un her yeni ana sürümüyle güncellenir” dedi. “En güncel engelleme listesi artık Windows Update’ten isteğe bağlı bir güncelleme olarak Windows 10 20H2 ve Windows 11 21H2 kullanıcıları için de mevcut. Microsoft, düzenli Windows servisi aracılığıyla ara sıra gelecekteki güncellemeleri yayınlayacaktır.”

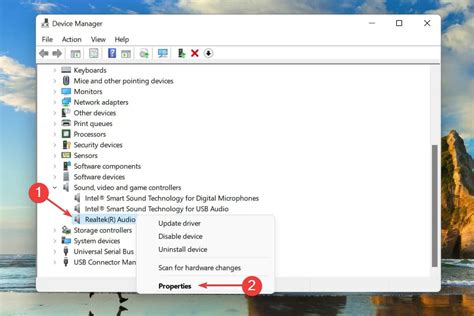

Sürücü engelleme listesinde her zaman en son güncellemeyi isteyen kullanıcılar, en son engelleme listesini uygulamak için Windows Defender Uygulama Denetimi’ni (WDAC) kullanabilir, şirket ayrıca belirtti. Kolaylık sağlamak için şirket, en güncel güvenlik açığı bulunan sürücü engelleme listesinin yanı sıra bunun nasıl uygulanacağına ilişkin talimatların bir indirmesini sağladı. burada (yeni sekmede açılır).

Microsoft, güvenlik açığı bulunan sürücü engelleme listesine yönelik güncellemelerin olmaması nedeniyle son zamanlarda çok fazla eleştiri alıyor – bunun başlıca nedeni, bu yöntemi kullanan saldırıların sayısının hızla artması.

Yöntemin adı Kendi Savunmasız Sürücünüzü Getirin (BYOVD) ve oldukça basit bir şey: Bir tehdit aktörü, genellikle sosyal mühendislik veya kimlik avı yoluyla bir kurbanı hatalı olduğu bilinen bir Windows sürücüsünü indirmesi için kandırır.

İmzalı bir sürücü olduğundan, herhangi bir antivirüs veya uç nokta koruma hizmeti alarmını tetiklemez. Sadece diğer kötü amaçlı olmayan şeyler gibi kurulur. Hatalı olan sürücü, bilgisayar korsanlarına daha sonra uygun gördükleri herhangi bir saldırı için kullanabilecekleri cihaza erişim sağlar – fidye yazılımı, botnet’ler, veri hırsızlığı vb.

Aracılığıyla: Kayıt (yeni sekmede açılır)

işletim-sistemi-1