19 Haziran 2024Haber odasıKötü Amaçlı Yazılım / Siber Saldırı

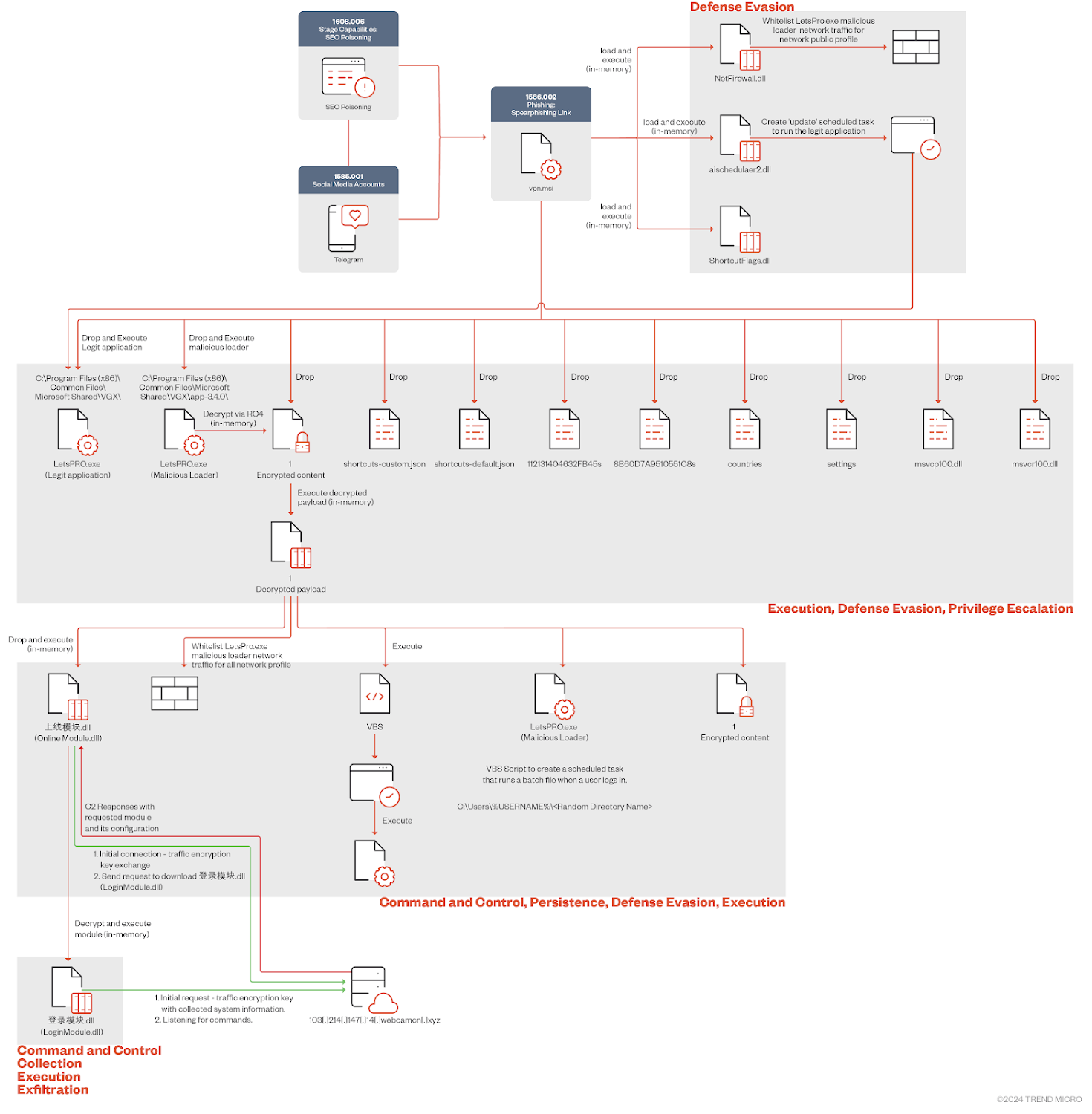

Çince konuşan kullanıcılar, kod adı verilen, daha önce hiç görülmemiş bir tehdit faaliyeti kümesinin hedefidir Boş Arachne Winos 4.0 adı verilen bir komuta ve kontrol (C&C) çerçevesi sunmak için sanal özel ağlar (VPN’ler) için kötü amaçlı Windows Installer (MSI) dosyalarını kullanan bu yazılım.

Trend Micro araştırmacıları Peter Girnus, Aliakbar Zahravi ve Ahmed Mohamed Ibrahim, “Kampanya aynı zamanda çıplaklaştırıcılar ve deepfake pornografi üreten yazılımların yanı sıra yapay zeka ses ve yüz teknolojileri içeren, güvenliği ihlal edilmiş MSI dosyalarını da tanıtıyor.” söz konusu Bugün yayınlanan teknik raporda.

“Kampanyanın kullandığı [Search Engine Optimization] kötü amaçlı yazılım dağıtmak için zehirleme taktikleri ve sosyal medya ve mesajlaşma platformları.”

Yeni tehdit aktörü grubunu Nisan 2024’ün başlarında keşfeden güvenlik sağlayıcısı, saldırıların Google Chrome, LetsVPN, QuickVPN gibi popüler yazılımların ve Winos’u dağıtmak için Basitleştirilmiş Çince diline yönelik bir Telegram dil paketinin reklamını yapmayı gerektirdiğini söyledi. Alternatif saldırı zincirleri, Çince temalı Telegram kanallarında yayılan arka kapılı yükleyicilerden yararlanıyor.

Siyah şapka SEO taktikleri aracılığıyla ortaya çıkan bağlantılar, düşman tarafından kurulumcuları ZIP arşivleri biçiminde hazırlamak için kurulan özel altyapıya işaret ediyor. Telegram kanallarını hedef alan saldırılar için MSI yükleyicileri ve ZIP arşivleri doğrudan mesajlaşma platformunda barındırılıyor.

Kötü niyetli bir Çince dil paketinin kullanılması, özellikle büyük bir saldırı yüzeyi oluşturması nedeniyle ilginçtir. Diğer yazılım türleri, kullanım için rıza dışı derin sahte pornografik videolar oluşturma yetenekleri sunduğunu iddia ediyor. cinsel şantaj dolandırıcılığıiçin kullanılabilecek yapay zeka teknolojileri sanal kaçırmave ses değiştirme ve yüz değiştirme araçları.

Yükleyiciler, genel ağlara bağlanıldığında kötü amaçlı yazılımla ilişkili gelen ve giden trafiği izin verilenler listesine eklemek için güvenlik duvarı kurallarını değiştirmek üzere tasarlanmıştır.

Ayrıca bellekte ikinci aşama bir verinin şifresini çözen ve çalıştıran bir yükleyiciyi de bırakır; bu yükleyici daha sonra ana bilgisayarda kalıcılık oluşturmak ve bilinmeyen bir toplu komut dosyasının yürütülmesini tetiklemek ve Winos 4.0 C&C çerçevesini sunmak için bir Visual Basic Komut Dosyası (VBS) başlatır. uzak bir sunucuyla C&C iletişimi kuran bir aşamalandırıcı aracılığıyla.

C++ ile yazılmış bir implant olan Winos 4.0, dosya yönetimi, TCP/UDP/ICMP/HTTP kullanarak dağıtılmış hizmet reddi (DDoS), disk arama, web kamerası kontrolü, ekran görüntüsü yakalama, mikrofon kaydı, tuş kaydı ve uzaktan kabuk erişimi gerçekleştirmek üzere donatılmıştır. .

Arka kapının karmaşıklığının altını çizen eklenti tabanlı sistem, yukarıda belirtilen özellikleri hem 32 hem de 64 bit varyantlar için derlenmiş 23 özel bileşen seti aracılığıyla gerçekleştiriyor. Tehdit aktörlerinin ihtiyaçlarına göre entegre ettikleri harici eklentiler aracılığıyla daha da artırılabiliyor.

WinOS’un temel bileşeni, eklentilerin yüklenmesinden, sistem günlüklerinin temizlenmesinden ve sağlanan bir URL’den ek yüklerin indirilmesinden ve yürütülmesinden sorumlu ana orkestratör görevi görmenin yanı sıra, Çin’de yaygın olan güvenlik yazılımının varlığını tespit etmeye yönelik yöntemleri de içerir.

Araştırmacılar, “Çin Halk Cumhuriyeti’ndeki internet bağlantısı, toplu olarak Çin’in Büyük Güvenlik Duvarı olarak bilinen yasal önlemler ve teknolojik kontrollerin bir kombinasyonu yoluyla sıkı düzenlemelere tabidir” dedi.

“Sıkı hükümet kontrolü nedeniyle, VPN hizmetleri ve halkın bu teknolojiye olan ilgisi gözle görülür şekilde arttı. Bu da tehdit aktörlerinin, Büyük Güvenlik Duvarı’ndan ve çevrimiçi sansürden kaçabilecek yazılımlara yönelik artan kamu ilgisinden yararlanmaya olan ilgisini artırdı.”

siber-2